VMware ESXi服务器成为新型Linux勒索软件变种的目标

攻击 VMware ESXi 伺服器的威胁增长

关键要点

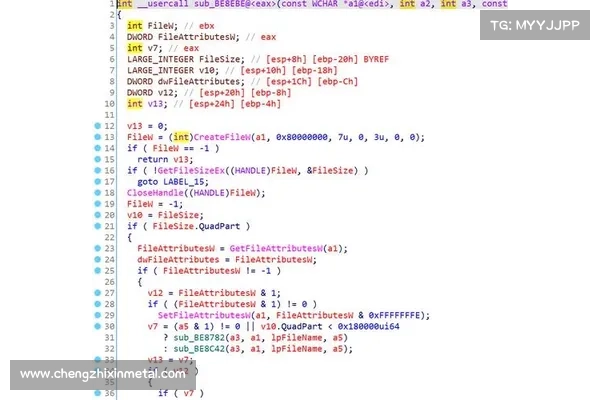

Play 勒索病毒组织针对 VMware ESXi 服务器展开攻击,其双重勒索策略加大了受害者支付赎金的压力。绝大多数攻击集中在美国,攻击者首先验证是否在 ESXi 环境中运行,然后再执行恶意代码。许多组织的 VMware ESXi 服务器最近频繁被 SEXi 勒索病毒目标锁定。攻击者利用窃取的凭证或远程漏洞进行攻击,ESXi 服务器的破坏可能会导致企业运营全面中断。随着云计算的普及,VM 的使用激增,攻击者通过一次入侵可能攻陷多种服务。最近,Play 勒索病毒组织针对 VMware ESXi 服务器展开了一轮攻击,广为人知的是其双重勒索策略。根据 Trend Micro 的研究者在 7 月 19 日的博客文章 中的报告,这些攻击主要集中在美国。研究者指出,勒索病毒会首先检查是否在 ESXi 环境中运行,然后再执行,且成功避开了安全措施,例如 Virus Total 指出的防御。

这是安全团队在短短几周内第二次面临 VMware ESXi 问题。上周有报道称,许多组织的 VMware ESXi 服务器至少在过去一个月中不断受到 SEXi 勒索病毒 的攻击,并且这一行动与 APT INC 有关。

此外,4 月份也有报道称,SEXi 勒索病毒 目标锁定 ESXi 服务器,在去年秋季对 MGM Resorts 的恶性攻击中被点名,Inversion6 的首席信息安全官 Tom Siu 指出,这一案例描述了一条攻击路径,依赖于使用盗取或泄露的凭证获得初始访问权,但也可能利用 VMware 服务中的远程漏洞。

攻击者 针对 VMware ESXi 环境构成了对企业基础设施的重大威胁,Sectigo 的高级副总裁 Jason Soroko 表示,因为hypervisor在管理虚拟资源中的核心角色,破解 ESXi 服务器可能导致广泛的干扰,因为一次攻击可以同时使多个虚拟机失效,影响核心业务操作和服务。

“Play 的双重勒索手段,即加密和外泄数据,增加了受害者支付赎金的压力,” Soroko 表示。“包含常用工具的横向移动和持久性,突显了这一威胁的强大。”

Qualys 的工程副总裁 Saumitra Das 说,公共和虚拟云环境的增长以及相关的错误配置,正与 Linux 恶意软件的增加相吻合。事实上,恶意软件作者越来越多地转向平台无关的框架,例如使用 GoLang 使其恶意软件在不同操作系统上运行,同时重用与恶意软件相关的其他命令和控制基础设施。

“由于 Linux 恶意软件相较于 Windows 更不易研究,组织需要更加关注这些系统,因为这些系统正日益成为攻击者的目标,” Das 强调。

Keeper Security 的安全与架构副总裁 Patrick Tiquet 也表示,云计算的日益普及促进了虚拟机使用的激增,多个应用聚合到单一物理服务器上。这种整合不仅提高了操作效率,还为攻击者提供了通过一次漏洞攻击多种服务的机会。

“随着 VM 部署在云环境中的持续扩展,由于其共享资源和复杂配置,VM 变得更加吸引攻击者,” Tiquet 说道。“VMware 实例在企业基础设施中盛行,由于其关键角色和普及度,特别吸引攻击者。成功的入侵不仅导致服务中断和财务损失,还可能导致敏感数据泄露和监管要求的违反,严重损害组织声誉。”

Tiquet 还补充说,对于虚拟化和云环境的有效保护策略超出了修补漏洞。组织必须严格执行网络分段以限制横向

黑洞加速器免费下载