PyPI因信息盗窃者涌入而暂停新项目和用户十小时

PyPI 暂停用户注册及项目创建以应对恶意软件攻击

重要资讯摘要

事件日期:3 月 28 日影响范围:PyPI 暂停了新用户注册和新项目创建持续时间:从 UTC 216 到 UTC 1256恶意行为:多个恶意包的上传涉及窃取资料和加密钱包总包数:超过 220 个相关恶意包被发现类型攻击:typosquatting 攻击用于推广恶意包位于 Python 语言生态系统的 Python Package Index简称 PyPI于 3 月 28 日因应一宗大规模的恶意软件上传攻击,暂时停止了新用户的注册及新项目的创建。此次事件于 UTC 时间 216 开始,并在同一天的 1256 顺利解决,详细情况可参考官方事故报告。

Checkmarx 的研究团队在其博文中提到,正在调查一系列恶意包的上传,这些包似乎与同一系列攻击者有关。此次攻击主要利用了 typosquatting 攻击的方式,通过命令行界面CLI安装 Python 包,进而窃取加密钱包、浏览器数据如 cookies 和扩展及其他各类凭证。

黑洞加速器免费下载这些恶意包中使用了持久性机制,能够在系统重启后仍然存活。Checkmarx 的安全研究人员 Yehuda Gelb、Jossef Harush Kadouri 和 Tzachi Zornshtain 指出,他们发现超过 220 个与此次攻击相关的包,这些包的名称多数是合法包的错误拼写,包括 requests、pillow、asyncio、colorama 和 tensorflow。

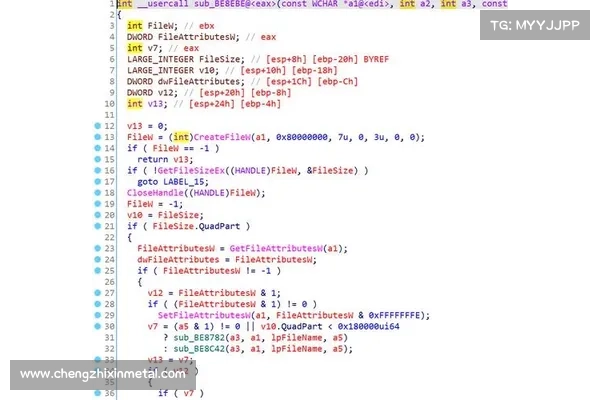

恶意代码被嵌入在这些包的 setuppy 文件中,一旦安装,就会从远程伺服器检索有效负载,该负载则用于偷取受害者计算机上的敏感数据。

Checkmarx 的研究人员总结道:“发现这些恶意 Python 包的事件凸显了在软体开发生态系统中,网络安全威胁的持续存在。这一事件并不是孤立案例,类似针对包管理库及软件供应链的攻击将可能继续。”

软体供应链与开源生态系统:恶意软件的热门目标

此次事件是今年内 PyPI 第二次因应恶意软件封锁新用户和项目。自 2023 年 12 月 27 日至 2024 年 1 月 2 日,PyPI 因恶意用户和项目涌入而暂停新用户注册,因为“无法及时做出响应,特别是在多位 PyPI 管理员休假期间。”如需了解更多详情,可参考官方状态更新。

在 2023 年 11 月底至 12 月初期间以及 5 月 20 至 21 日的几小时内,PyPI 也出现过类似的封锁情况。

恶意软件,包括[信息窃取器](https//wwwscworldcom/brief/maliciouspypipackagessetsightsoncryptowallet